|

Village de la Justice www.village-justice.com |

|

Protection des données des journalistes : risques et bonnes pratiques. Par Philippe Gabillault, Expert en protection des données.

|

|

Parution : mardi 21 décembre 2021

Adresse de l'article original :

https://www.village-justice.com/articles/protection-des-coordonnees-des-journalistes-risques-bonnes-pratiques-reserve,41043.html Reproduction interdite sans autorisation de l'auteur. |

Dans un contexte de défiance à leur égard, les journalistes doivent faire face à trois risques majeurs "cybers" : cyberharcèlement, cyberespionnange et cyberattaques. « Jamais depuis la création du bilan annuel de Reporter Sans Frontières (RSF) en 1995 le nombre de journalistes emprisonnés n’avait été aussi élevé », constate l’ONG de défense de la liberté de la presse, dans un communiqué publié ce jeudi 14 décembre 2021.

Si la liberté de la presse est un des droits les plus précieux de nos démocraties, la défiance et la détestation de ceux-ci par une partie croissante de l’opinion et de gouvernants, rend difficile la protection des données des journalistes (coordonnées, sources, documents écrits, photographies, vidéos,…), seulement 38% des Français font confiance aux informations télévisées, soit 10 points de moins en un an (baromètre 2019 réalisé par Kantar pour La Croix).

Cyberharcèlement : des réseaux sociaux qui font caisse de résonnance et sont incapables de respecter leurs engagements en matière de sécurité, en laissant proliférer indûment sur leurs plateformes des menaces et messages haineux contre des journalistes, ainsi que de multiples messages de désinformation.

Cyberespionnage : des logiciels espions, notamment Pegasus, créés pour les appareils mobiles transforment un téléphone portable en une station de surveillance mobile. Pour Pegasus, au moins 180 journalistes ont été identifiées cibles possibles en 2021, avec des implications importantes pour la propre sécurité des journalistes et celle de leurs sources.

Cyberattaque : La protection des données et plus particulièrement des sources confidentielles, pierre angulaire de l’éthique journalistique est de plus en plus difficile à assurer. Lorsque les journalistes acceptent de protéger l’identité d’une personne, ils doivent désormais tout mettre en œuvre pour le faire, surtout lorsqu’une source pourrait être arrêtée ou qu’on pourrait lui nuire. Le maintien de la confidentialité est devenu plus difficile en raison des logiciels espions, mais aussi des niveaux croissants de surveillance et de contrôle numériques par les autorités et le public.

Pour faire face à tous ces risques, il existe quelques bonnes pratiques efficaces, et plus particulièrement le précieux « Digital Safety Kit » [1], édité par le Committee to Protect Journalists qui permet à chacun, et pas seulement aux journalistes, de se familiariser avec les outils et les services dont nous pouvons tous avoir besoin pour assurer la sécurité de nos données.

Première partie : Cyberharcèlement, un problème croissant et envahissant.

Qu’est-ce que le Cyberharcèlement ? Il désigne toutes les formes de harcèlement par voie numérique (réseaux sociaux, e-mail, publications, SMS, etc.), également appelé harcèlement en ligne. Il implique généralement l’utilisation d’un langage dénigrant, intimidant ou menaçant.

Depuis quelques années, avec le développement des plateformes (Facebook, Twitter, ...), notamment en période pré-électorale, certains candidats encouragent les dérives et les militants dans leur violence physique, verbale et digitale envers les journalistes, en les faisant huer et en les mettant sur le même plan que des djihadistes, par exemple.

Le journalisme consistant à rechercher, vérifier, situer dans son contexte, hiérarchiser, mettre en forme, commenter et publier une information. Le journaliste se doit d’enquêter et de délivrer une information de qualité. A cet effet, il va collecter et créer des données (coordonnées, sources, documents écrits, photographies, vidéos…), qu’il va stocker et publier sur différents supports en les rattachant à une personne et/ou un article. Il va exposer les personnes, ses sources, au moment de la diffusion de son travail à l’opinion publique qui interprètera positivement ou négativement celui-ci. De ce fait, il va se retrouver personnellement et parfois physiquement exposé.

La crise sanitaire du Covid 19 a contribué à l’augmentation du Cyberharcèlement, avec de nombreux cas de dénigrement et de cyberharcèlement de journalistes sur tous les continents, souvent à l’initiative de responsables de mouvements politiques ou activistes, suite à la publication d’articles s’appuyant sur des données factuelles, analysées et objectivées par les journalistes.

Les réseaux sociaux étant une formidable caisse de résonnance, les journalistes sont confrontés au dénigrement et au harcèlement. Ils sont d’autant plus vulnérables que leurs données sont souvent publiques et leurs coordonnées facilement accessibles.

A titre d’exemple, même s’il n’existe pas d’annuaire des journalistes qui soit exhaustif, des entreprises spécialisées dans la gestion et la commercialisation de bases de données professionnelles proposent, moyennant des abonnements, l’accès à des listes de journalistes exerçant en France assez complètes avec des entrées par domaine d’activité, ou bien par média, citons notamment :

![]() Hors Antenne, le leader du marché français (fichiers presse France et Monde + applications web + plateforme diffusion) ;

Hors Antenne, le leader du marché français (fichiers presse France et Monde + applications web + plateforme diffusion) ;

![]() Daryl Willcox Publishing (base de données médias européenne en ligne) ;

Daryl Willcox Publishing (base de données médias européenne en ligne) ;

![]() Datapresse depuis 1986 (fichiers presse France et Europe + applications web + plateforme diffusion) ;

Datapresse depuis 1986 (fichiers presse France et Europe + applications web + plateforme diffusion) ;

![]() L’argus des fichiers de la presse (fichiers presse France) ;

L’argus des fichiers de la presse (fichiers presse France) ;

![]() Sans oublier Twitter et Facebook, où la plupart des journalistes sont référencés.

Sans oublier Twitter et Facebook, où la plupart des journalistes sont référencés.

Face à cette pression, les syndicats de journalistes ont appelé en 2020, les plateformes à renforcer leurs actions pour les protéger.

« Il est très alarmant de voir les dirigeants politiques alimenter la haine en ligne contre les journalistes, simplement parce qu’ils ne couvrent pas la crise de Covid-19 comme les dirigeants le souhaitent », déclare le secrétaire général de RSF, Christophe Deloire.

« Les campagnes de harcèlement en ligne qui en résultent constituent une grave atteinte à leur sécurité mais aussi aux démocraties elles-mêmes. Cette période de pandémie sans précédent est une occasion unique de régler un problème systémique sur les plateformes en ligne. Au-delà de la crise du Covid-19, les plateformes doivent s’engager à une plus grande transparence dans leurs opérations de modération et dans les actions menées pour lutter contre le cyberharcèlement des journalistes ».

Même si comme le clamait en 2019 la Fédération Internationale de Journalistes : « #DONTTROLL, le Cyberharcèlement ne fait pas partie du travail ! » [2], personne ne peut contester qu’il s’agît d’un problème croissant et envahissant dans le réel.

Fin mars 2020, par mesure de sécurité pour leurs employés, plusieurs plateformes, dont Twitter, Facebook et Youtube, avaient annoncé un recours accru aux systèmes automatisés pour détecter et supprimer ce type de contenus qui enfreignent leurs règles de modération et désactiver les comptes. Ces décisions ont cependant eu un effet préjudiciable sur les journalistes et l’accès à une information fiable. La capacité limitée de l’intelligence artificielle à distinguer précisément les contenus manifestement illicites souligne l’importance et l’insuffisance des modérateurs humains. En outre, du fait de la réduction de leurs équipes de modérateurs, certaines plateformes ont informé qu’elles ne pourraient examiner que les contenus les plus potentiellement préjudiciables.

En mars 2021, suite à la diffusion du film « Hold Up », RSF a déposé une plainte contre Facebook pour « pratiques commerciales trompeuses » [3], a annoncé l’organisation de défense de la liberté de la presse, mardi 23 mars. La plainte vise à la fois Facebook France et Facebook Irlande, qui supervise le réseau social pour l’ensemble de l’Europe.

Dans sa plainte déposée à Paris, lundi 22 mars 2021, RSF accuse Facebook d’avoir manqué à ses engagements en matière de sécurité, en laissant proliférer indûment sur sa plate-forme des menaces et messages haineux contre des journalistes, ainsi que de multiples messages de désinformation.

Or, estiment les avocats de l’organisation, Facebook s’engage, dans ses conditions d’utilisation, à « maintenir un environnement sûr et sans erreurs » pour ses utilisateurs. C’est sur ce point que s’appuie RSF pour déposer une plainte pénale en droit de la consommation, mécanisme juridique peu utilisé, jusqu’à présent, dans les différentes plaintes visant les pratiques de modération des réseaux sociaux.

Comme chacun le sait, le traitement d’une plainte pénale prenant quelques années, ce n’est pas demain que la situation évoluera. Néanmoins, les messages commencent à porter, les plateformes mesurant leur fragilité, le recrutement de modérateurs « humains » devrait significativement s’accélérer dans les prochains mois.

Deuxième partie Cyberespionnage - l’avènement des logiciels espions.

Les logiciels espions, notamment Pegasus, créés pour les appareils mobiles transforment un téléphone portable en une station de surveillance mobile. Pegasus est un logiciel espion destiné à attaquer les téléphones intelligents sous iOS et Android. Il est conçu et commercialisé dès 2013 par l’entreprise israélienne NSO Group et les premières traces de ses intrusions ne sont découvertes qu’en 2016.

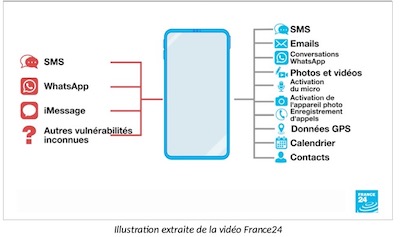

Facile à installer, en cliquant sur un lien malveillant envoyé par SMS, WhatsApp ou IMessage, une fois installé sur l’appareil, il va accéder aux fichiers, messages, photos et mots de passe, écouter les appels, et pouvoir déclencher l’enregistrement audio, la caméra ou encore le suivi de la géolocalisation, comme l’illustre la vidéo pédagogique de France24 [4].

Amnesty International a publié le 22 juin 2020 un rapport [5] mettant en cause la société NSO Group, d’avoir permis grâce à son logiciel la surveillance électronique malveillante des activités du journaliste marocain et défenseur des Droits de l’Homme , Omar Radi.

Selon l’ONG, Pegasus a été utilisé par des gouvernements pour attaquer des personnes de la société civile, en particulier des militants des droits de l’Homme. Il aurait aussi probablement été utilisé à l’encontre du journaliste Jamal Kashoggi, assassiné et démembré au consulat d’Arabie Saoudite à Istanbul en 2018. L’enquête d’Amnesty est publiée ce lundi par une quinzaine de médias internationaux, parmi lesquels France Info et Le Monde , coordonnés par l’organisation Forbidden Stories.

Des experts en informatique du Security Lab d’Amnesty International ont mis en évidence des traces d’intrusion dans le téléphone du journaliste Omar Radi, probablement à l’aide d’un logiciel espion quasi indétectable baptisé Pegasus. Omar Radi « est un journaliste d’investigation primé qui travaille pour plusieurs médias nationaux et internationaux, dont Atlantic Radio et TelQuel », rappelle Amnesty International. Il aurait été visé sur la période « de janvier 2019 à fin janvier 2020 ».

Le smartphone d’Omar Radi aurait fait l’objet d’une surveillance particulière dès le mois de décembre 2019, période à laquelle il était poursuivi par la justice à la suite d’un tweet critiquant le juge qui avait condamné plusieurs opposants au régime marocain. Omar Radi a été condamné à 4 mois de prison avec sursis dans cette affaire.

Il est aujourd’hui difficile de mesurer avec précision le nombre de journalistes qui auraient été placées sous cette surveillance, mais il est clair que la facilité d’utilisation et d’installation de tels outils, laissent à penser que la tendance au cyber espionnage est promise à un grand avenir, qui nécessite que les journalistes ne comptent pas trop sur les autorités pour protéger leurs données et plus particulièrement leurs sources confidentielles.

Troisième partie Cyberattaques - les bonnes pratiques de protection des données des journalistes en matière de sécurité numérique.

La protection des sources confidentielles est une pierre angulaire de l’éthique journalistique. En effet, lorsque les journalistes acceptent de protéger l’identité d’une personne, ils doivent mettre tout en œuvre pour le faire, surtout lorsqu’une source pourrait être arrêtée ou qu’on pourrait lui nuire.

Le maintien de la confidentialité est devenu plus difficile en raison des logiciels espions précédemment évoqués, mais aussi des niveaux croissants de surveillance et de contrôle numériques par les autorités et le public. Il est donc conseillé aux journalistes de mettre en oeuvre des mesures de sécurité pour protéger l’identité des sources confidentielles. A cet effet, le Committee to Protect Journalists a édité un précieux guide « Digital Safety Kit » [6] des meilleures pratiques en matière de sécurité numérique et qui permet à chacun, et pas seulement aux journalistes, de se familiariser avec les outils et les services dont nous pourrions avoir besoin pour assurer la sécurité des sources.

Artwork : Jack Forbesillustration extraite du Digital Security Pack source CPJ

Dans ce « Digital Security Pack », il est notamment conseillé de :

1. Procéder à une évaluation des risques numériques.

Cela aidera à évaluer et, si possible, à atténuer les risques pour la personne et les sources. Le Rory Peck Trust dispose d’un modèle complet d’évaluation des risques numériques pour les journalistes [7].

Demandez-vous qui pourrait vouloir vous cibler, ou cibler votre source, et réfléchissez aux moyens dont pourrait disposer cet adversaire en termes de pouvoir, d’argent et de capacité technologique.

2. Utilisation des appareils.

Dans la mesure du possible, n’utilisez pas vos appareils personnels ou professionnels pour contacter des sources sensibles. Achetez des appareils destinés spécifiquement à communiquer avec eux, et gardez vos données professionnelles et personnelles séparées. Si possible, réglez ces appareils et cartes SIM en espèces et évitez de les lier à quelque chose qui pourrait vous identifier, comme une carte de crédit ou une carte d’identité (Cela ne sera pas toujours possible selon l’endroit où vous vivez et travaillez).

Activez l’authentification à deux facteurs pour tous les comptes et utilisez des mots de passe longs et uniques et un gestionnaire de mots de passe. Pour de plus amples renseignements, consultez le guide du CPJ sur la protection des comptes.

Procédez régulièrement à la mise à jour de vos appareils, applications et navigateurs pour disposer de la toute dernière version afin de mieux vous protéger contre les logiciels malveillants et les logiciels espions.

Sensibilisez la source aux meilleures pratiques numériques et aux risques associés afin qu’elle puisse vous contacter de la manière la plus sécurisée possible.

Limitez autant que possible les contacts avec la source.

Sachez que votre fournisseur d’accès Internet (FAI) conserve une copie de votre historique de navigation qu’un gouvernement peut vous assigner à produire, ou à laquelle les employés dans l’entreprise peuvent avoir accès.

Faire des recherches sur les FAI du pays concerné pour déterminer à qui ils appartiennent et si le gouvernement accède aux données des utilisateurs par des moyens légaux ou autres.

Utilisez un VPN pour mieux protéger votre historique Internet et éviter qu’elle ne soit journalisée par votre FAI ou des plateformes comme les moteurs de recherche. Choisissez un service VPN qui n’enregistre pas votre historique de navigation et qui n’est pas connu pour partager les données avec les gouvernements ou autres. Les gouvernements peuvent créer ou gérer des prestataires de services VPN agréés ou exiger que les services conformes communiquent les données des utilisateurs.

3. Communiquer avec les sources.

Lorsque vous enregistrez des coordonnées, utilisez un pseudonyme au lieu du vrai nom de la source, et encouragez-la à en faire de même pour vous. Lorsque le contact terminé, supprimez tous les deux les coordonnées de l’autre de vos appareils et comptes en ligne respectifs.

Sachez que les entreprises de téléphonie mobile et les fournisseurs d’accès Internet recueillent des données sur leurs utilisateurs, notamment des données qui peuvent être utilisées pour vous identifier et localiser vos contacts.

Les messages SMS et les appels téléphoniques fixes ou mobiles effectués par l’intermédiaire d’une entreprise de télécommunications ne sont pas chiffrés, ce qui signifie que les gouvernements et d’autres personnes peuvent accéder à l’information.

Votre téléphone portable peut être utilisé pour vous localiser et localiser votre source. Si vous vous rencontrez en personne, laissez tous les deux vos téléphones chez vous. Les rencontres en personne sont plus sûres que les communications en ligne (Voir « Rencontre avec les sources » ci-dessous.),

Faites des recherches sur les services en ligne que vous utilisez, comme les applications de messagerie ou les fournisseurs de messagerie électronique, pour déterminer si les données des utilisateurs ont fait l’objet d’une ordonnance de production émanant d’un gouvernement. La plupart des entreprises de technologie publient un rapport annuel de transparence qui détaillent les demandes de données utilisateurs et indiquent si elles s’y sont conformées.

Communiquez avec des sources en utilisant des applications de messagerie chiffrées de bout en bout, dans la mesure du possible, comme Signal, WhatsApp ou Wire. Lorsque vous utilisez Signal et WhatsApp, activez la fonction de disparition des messages. Ces services présentent de grandes différences en matière de sécurité. Pour plus de détails, consultez le guide du CPJ sur les communications chiffrées.

Si une source vous contacte au moyen d’un service qui n’est pas chiffré de bout en bout, déplacez la conversation vers un service chiffré dès que possible. Dans la mesure du possible, effacez le message original et encouragez votre source à en faire de même. Cette manipulation supprime uniquement le message du compte, auquel cas une copie est susceptible d’exister sur le serveur de la société.

Si vous devez contacter votre source par e-mail, créez un nouveau compte de messagerie destiné uniquement à cette fin. Le compte ne doit contenir aucune donnée personnelle, telle que votre vrai nom, et ne doit pas être lié à votre numéro de téléphone ou à un compte en ligne à votre nom. Pour de plus amples renseignements sur la façon de créer un compte de messagerie électronique, consultez le guide de sécurité numérique du Rory Peck Trust [8].

4. Réception et gestion de documents.

Sachez que presque tout ce que vous faites sur vos appareils est susceptible de laisser une trace, même après l’avoir supprimé. Les experts informatiques peuvent récupérer le contenu supprimé même si vous avez utilisé un logiciel spécialisé pour épurer votre ordinateur.

Conservez les documents sensibles sur un ordinateur isolé de tout réseau informatique, qui a été modifié pour qu’il ne puisse pas se connecter à Internet. Cela réduit la possibilité qu’un étranger puisse y accéder.

Envoyez les documents sensibles via Secure Drop à l’aide du navigateur TOR si celui-ci a été configuré par votre salle de presse ou votre organisation. Vous aurez besoin de l’aide d’un expert en sécurité numérique.

Les journalistes ne disposant pas de Secure Drop doivent demander à recevoir les documents de moins de 100 Mo via Signal ou un autre service chiffré de bout en bout. Les documents de plus de 100 Mo peuvent être envoyés en utilisant OnionShare.

Sachez que les métadonnées contenues dans les documents, les fichiers et les applications de messagerie - comme l’heure et la date d’envoi d’un document - ne sont pas toujours chiffrées et pourraient permettre à quelqu’un d’identifier votre source.

Veillez à mettre en place un processus pour sauvegarder et supprimer le contenu stocké dans les applications de messagerie. Discutez avec votre source de la façon dont elle peut mieux gérer les données stockées dans ses applications et sur ses appareils. Consultez un professionnel de la sécurité numérique pour déterminer la meilleure façon de gérer ces données.

Recherchez régulièrement sur les appareils les documents et données qui pourraient présenter des risques pour vous ou d’autres personnes, surtout si vous traversez des frontières ou des postes de contrôle.

Dans la mesure du possible, chiffrez vos appareils, documents et lecteurs externes et veillez à choisir un mot de passe de chiffrement long et unique. Tenez-vous informé(e) des lois sur le chiffrage dans les pays dans lesquels vous vivez, vous travaillez et vous vous rendez. On pourrait vous demander de déverrouiller des appareils chiffrés, auquel cas le choix de le faire ou non vous appartiendra.

La protection des données des journalistes se révèle être un enjeu considérable pour la liberté d’expression, non seulement parce qu’elle protège les journalistes, mais aussi parce qu’elle garantit l’intégrité de leurs sources qui n’hésitent pas parfois à mettre leur vie en danger pour faire éclater la vérité.

Philippe Gabillault Expert en protection des données Certifié IAPP CIPP/E Co-fondateur de Citizen Shield[4] Pegasus : comment fonctionne le logiciel espion ? (FRANCE 24 - YouTube).